Categorias

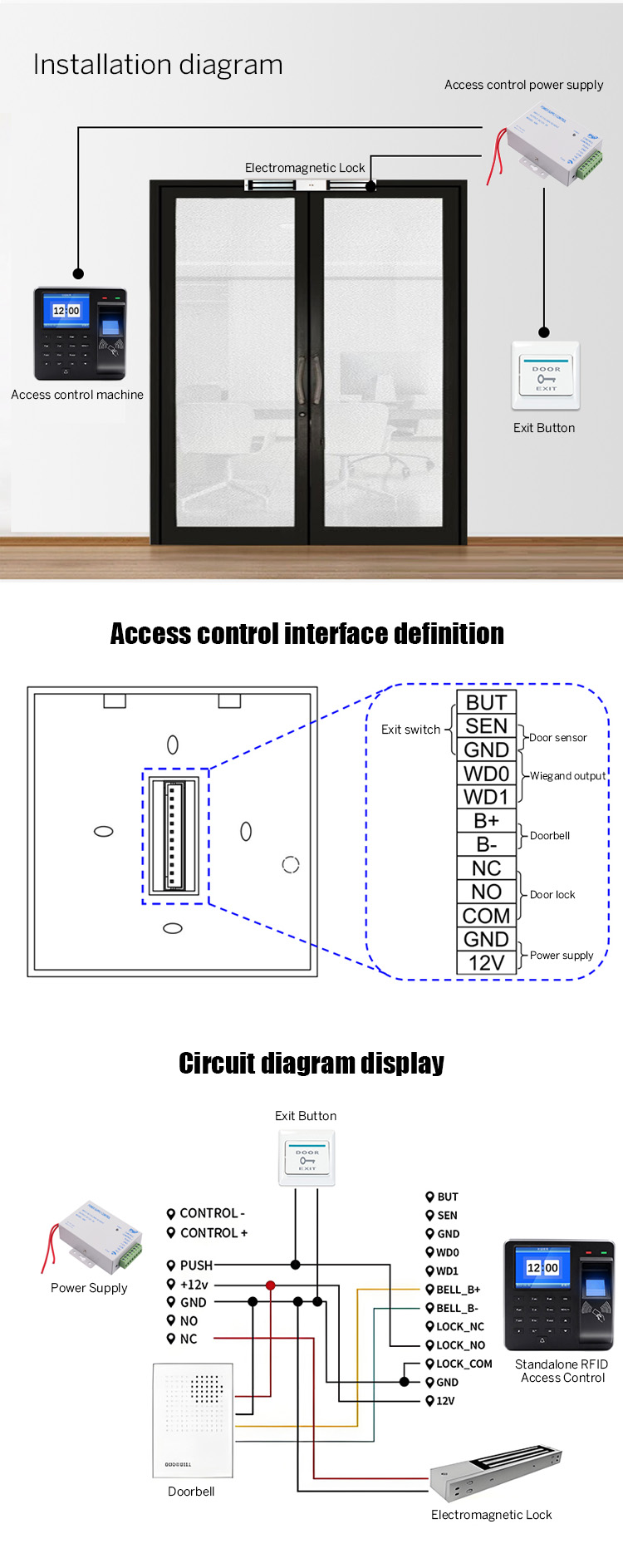

Saída/entrada Wiegand: Suporte

Capacidade de impressão digital: 1000

Tela: Tela LCD TFT de 2,8 polegadas

Capacidade do cartão de identificação: 1000 unidades

Impressão digital: 1000 unidades

Marca:

S4AItem número.:

M10HControlador de acesso autônomo RFID de impressão digital com controle de ponto

Teclado de controle de acesso autônomo com tela TFT de 1,7 polegadas e impressão digital RFID

|

Capacidade de impressão digital |

1000 peças |

|

Capacidade de gravação |

100.000 itens |

|

Método de identificação |

Impressão digital, cartão, senha |

|

Função de alarme |

Anti-adulteração, abertura ilegal da porta e porta não trancada |

|

Campainha |

Uma campainha externa com fio (campainha DC) pode ser conectada |

|

Tamanho da máquina |

106x34x106 mm |

|

Entrada/saída Wiegand |

Grupo de Trabalho 26/Grupo de Trabalho 34 |

|

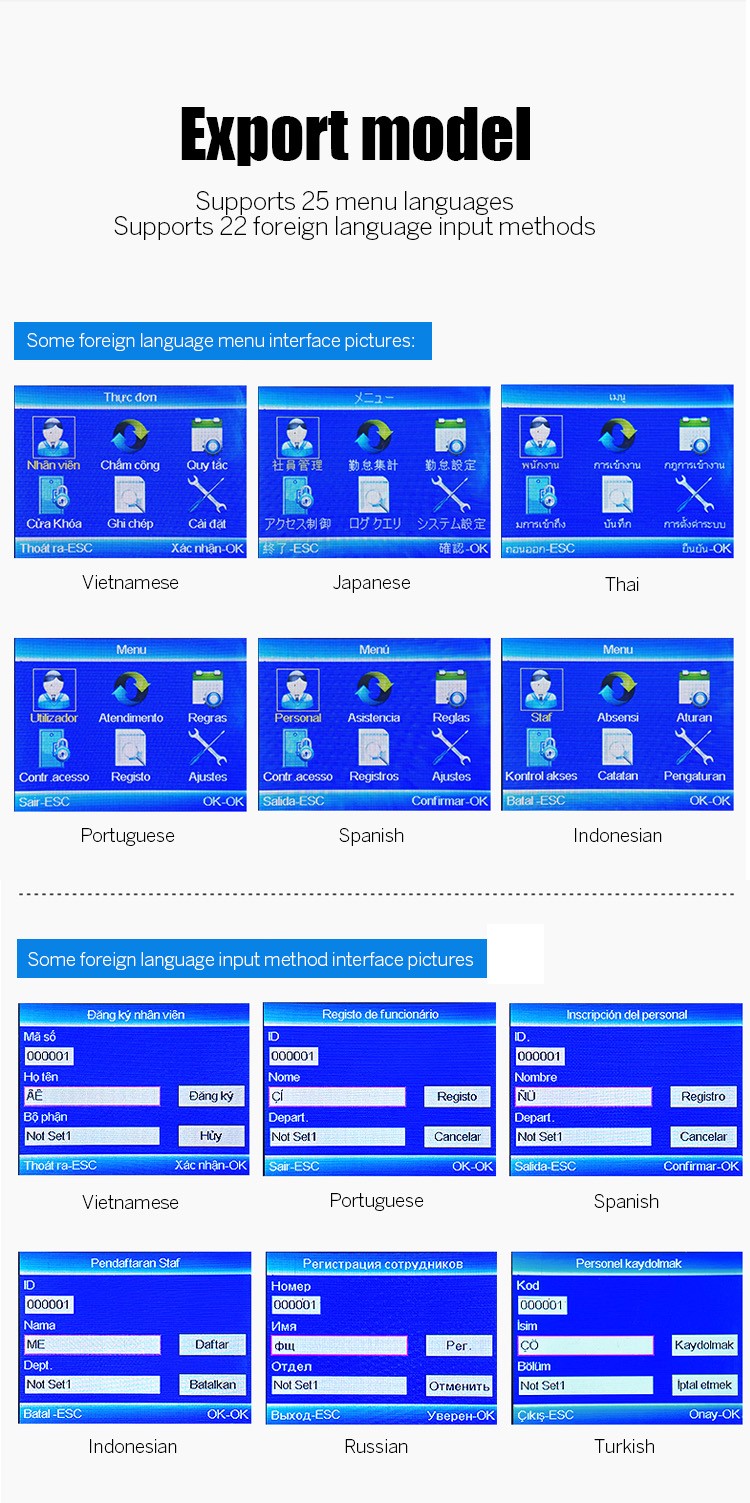

Linguagem |

25 idiomas, incluindo chinês, inglês, espanhol, português, alemão, etc. |

O sistema de controle de acesso autônomo S4A RFID foi projetado principalmente como uma solução independente, mas sua capacidade de integração com outros sistemas de segurança depende de seus recursos específicos, capacidades de hardware e interfaces disponíveis. Veja aqui uma análise das possíveis possibilidades e limitações de integração:

1. Capacidades de integração limitadas (típicas de sistemas autônomos)

Sistemas autônomos de controle de acesso são projetados intencionalmente para operar sem depender de uma rede ou servidor central, o que significa que geralmente possuem recursos de integração mínimos. As principais restrições incluem:

- Sem conectividade de IP/rede nativa: diferentemente dos sistemas em rede (baseados em IP), os modelos autônomos podem não ter interfaces Ethernet, Wi-Fi ou TCP/IP, tornando desafiadora a integração direta com sistemas de segurança em rede ou baseados em nuvem (por exemplo, CFTV, alarmes ou software de gerenciamento centralizado).

- Portas de E/S limitadas: a maioria dos sistemas autônomos tem portas de entrada/saída (E/S) básicas (por exemplo, contatos de relé para fechaduras de portas, campainhas), mas podem não oferecer suporte a protocolos avançados como Wiegand, OSDP ou BACnet, que são necessários para integração perfeita com outros dispositivos.

2. Possíveis soluções alternativas para integração básica

Embora a verdadeira "integração" possa ser limitada, às vezes é possível obter uma coordenação flexível com outros sistemas de segurança usando conexões físicas ou elétricas. Exemplos incluem:

a. Contatos de porta e alarmes

- Integração com alarmes contra roubo: use as saídas de relé dos sistemas autônomos para disparar um alarme de segurança quando uma porta for forçada a abrir (por meio de um sensor de contato de porta) ou quando ocorrer uma tentativa de acesso inválida.

- Saída de emergência: Conecte o sistema a alarmes de incêndio ou botões de pânico. Em caso de emergência, o relé pode destravar portas automaticamente (se configurado como "à prova de falhas") para permitir a evacuação.

b. CFTV/Vigilância por Vídeo

- Gravação acionada por evento: utilize os sinais de saída do sistema autônomo (por exemplo, quando um cartão é passado ou uma porta é aberta/fechada) para acionar uma câmera de CFTV e gravar as imagens. Isso requer uma conexão física entre o relé de controle de acesso e a entrada de acionamento da câmera.

- Revisão manual de registros de acesso + filmagens: embora não seja uma integração em tempo real, você pode cruzar os registros de acesso dos sistemas autônomos (armazenados localmente) com gravações de CFTV posteriormente para análise forense.

c. Sistemas de intercomunicação

- Funcionalidade básica de campainha: alguns teclados autônomos podem ter uma campainha ou relé integrado que pode se conectar a um sistema de intercomunicação, permitindo que os usuários solicitem acesso pelo teclado e concedam entrada remotamente (por exemplo, por meio de um botão no intercomunicador).

3. Limitações a considerar

- Sem gerenciamento centralizado: sistemas autônomos não podem compartilhar dados em tempo real com outros sistemas de segurança (por exemplo, uma estação central de monitoramento ou um painel na nuvem). Cada dispositivo opera isoladamente.

- Sem integração de software: não há suporte nativo para mesclar dados de controle de acesso com outras plataformas de segurança (por exemplo, ferramentas SIEM, software de gerenciamento de visitantes ou plataformas de análise).

- Problemas de escalabilidade: Se você precisa de integração profunda entre várias portas ou locais, um sistema autônomo não é o ideal. Atualizar para um sistema de controle de acesso em rede/baseado em IP (que suporte APIs, protocolos e integração de software nativamente) seria mais adequado.

4. Quando escolher um sistema autônomo ou soluções integradas

- Utilize sistemas autônomos para:

- Instalações de pequena escala (por exemplo, portas únicas, locais remotos sem rede).

- Ambientes onde a simplicidade e o baixo custo são priorizados em detrimento da integração (por exemplo, pequenos escritórios, armazéns ou portões residenciais).

- Escolha sistemas em rede para necessidades de integração:

- Instalações maiores que exigem integração com CFTV, alarmes ou gerenciamento em nuvem.

- Organizações que precisam de supervisão centralizada, alertas em tempo real ou conformidade com requisitos de auditoria (por exemplo, saúde, finanças ou governo).

Conclusão

O sistema de controle de acesso autônomo RFID S4A é mais adequado para aplicações independentes e de baixa complexidade e possui recursos de integração nativos limitados com outros sistemas de segurança. Embora seja possível usar conexões físicas para tarefas básicas (por exemplo, acionamento de alarmes ou CFTV), elas não oferecem a integração perfeita e baseada em dados dos sistemas em rede. Se a integração for um requisito essencial, considere atualizar para uma solução de controle de acesso em rede ou verifique com o fabricante se o modelo S4A específico oferece suporte avançado de E/S ou protocolo.